Categoría: Utilidades de Procesos

Versión: v14.11

Publicación en SI: 26/06/19 – 06/02/2024

Última actualización: 06/10/2024

Resumen: Autoruns

OS: Windows XP y superior, Windows Server 2003 y superior

Introducción

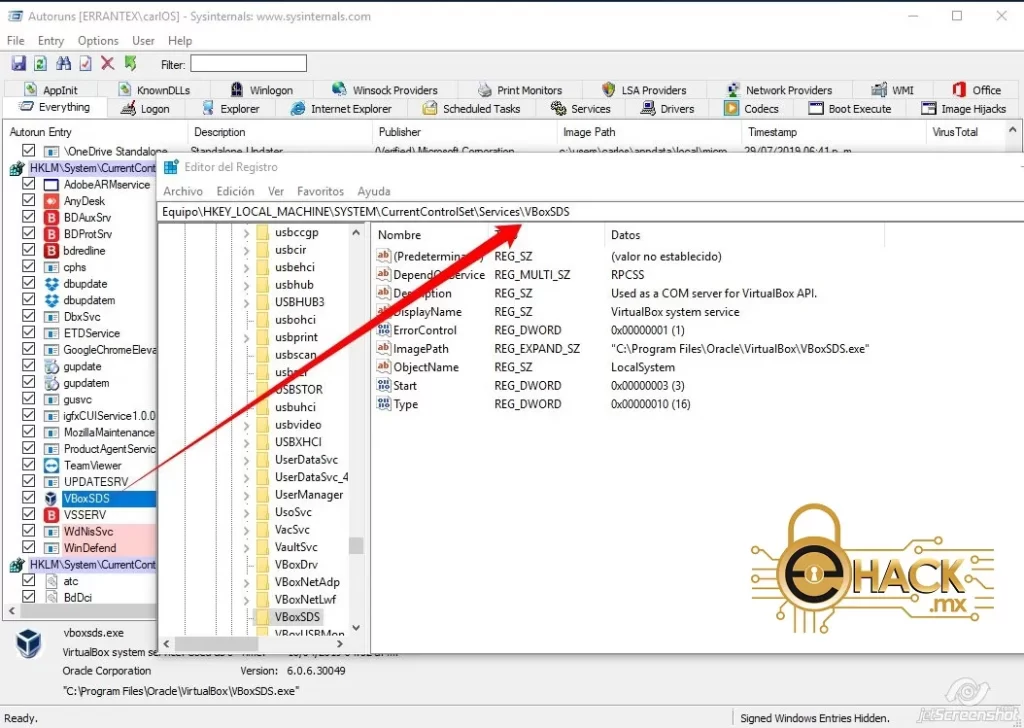

Esta utilidad, tiene el conocimiento más completo de las ubicaciones de inicio automático que cualquier otro monitor de inicio, te muestra qué programas están configurados para ejecutarse durante el arranque o inicio de sesión del sistema, y cuando inicia varias aplicaciones integradas de Windows como Internet Explorer, Explorer y medios de Reproducción.

Estos programas y controladores están incluidos en las carpetas de inicio, Run, RunOnce y otras claves del Registro. Autoruns informa sobre las extensiones de shell de Explorer, las barras de herramientas, los objetos de ayuda del navegador, las notificaciones de Winlogon, los servicios de inicio automático y mucho más. La ejecución automática va mucho más allá de otras utilidades de inicio automático.

Instalación

Autoruns.exe no requiere instalación.

Descripción

La opción Ocultar entradas firmadas de Microsoft de Autoruns te ayuda a centrar tu atención en las imágenes de inicio automático de terceros que se han agregado al sistema y tiene soporte para mirar las imágenes de inicio automático configuradas para otras cuentas configuradas en un sistema. Al descargar Autoruns, también se incluye en el paquete de descarga un programa equivalente de línea de comandos que genera salias en formato CSV: Autorunsc.

¡Probablemente te sorprenderá cuántos ejecutables se lanzan automáticamente!

Sintaxis

Simplemente ejecuta Autoruns y te mostrará las aplicaciones de inicio automático configuradas actualmente, así como la lista completa de ubicaciones en el Registro y sistema de archivos disponibles para la configuración de inicio automático.

Las ubicaciones de inicio automático mostradas por Autoruns incluyen entradas de inicio de sesión, complementos de Explorer, complementos de Internet Explorer, incluidos Browser Helper Objects (BHO), DLL de Appinit, secuestro (hijacks) de imágenes, imágenes de ejecución de arranque, DLL de notificación de Winlogon, servicios de Windows y proveedores de servicios en capas de Winsock, códecs de multimedia y más. Cambia las pestañas para ver el inicio automático de diferentes categorías.

Para ver las propiedades de un ejecutable configurado para ejecutarse automáticamente, selecciónalo y usa el elemento del menú Propiedades o el botón de la barra de herramientas. Si Process Explorer se está ejecutando y hay un proceso activo que ejecuta el ejecutable seleccionado, entonces el elemento del menú Process Explorer en el menú Entrada abrirá el cuadro de diálogo de propiedades del proceso para el proceso que ejecuta la imagen seleccionada. Navega hasta el Registro o la ubicación del sistema de archivos que se muestra o la configuración de un elemento de inicio automático seleccionando el elemento y utilizando el elemento Jump to entry – Saltar a la entrada o el botón de la barra de herramientas, y navega hasta la ubicación de una imagen de inicio automático.

Para deshabilitar una entrada de inicio automático, desmarca su casilla de verificación. Para eliminar una entrada de configuración de inicio automático, usa el elemento de menú Entry -> Delete – Eliminar o el botón de la barra de herramientas.

El menú Options – Opciones incluye varias opciones de filtrado de pantalla, como mostrar solo las entradas que no son de Windows, así como acceder a un cuadro de diálogo de opciones de escaneo desde donde puede habilitar la verificación de firma y el hash de Virus Total y el envío de archivos.

Selecciona entradas en el menú Usuario para ver imágenes de inicio automático para diferentes cuentas de usuario.

Puedes obtener más información sobre las opciones de visualización e información adicional en la ayuda en línea.

Uso

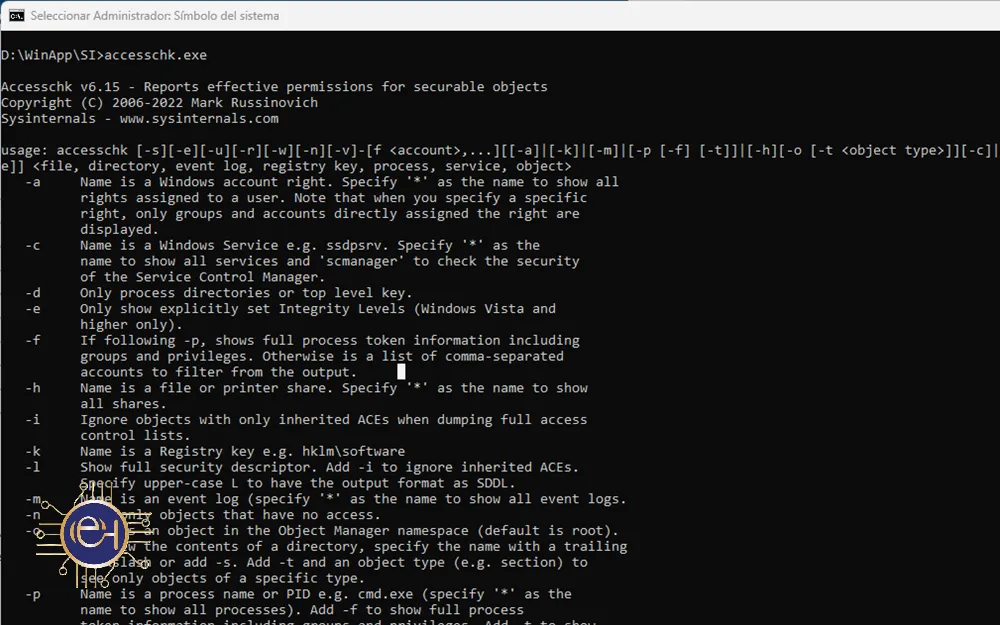

Autorunsc es la versión de línea de comandos de Autoruns. Su sintaxis de uso es:

Uso: autorunsc [-a <*|bdeghiklmoprsw>] [-c|-ct] [-h] [-m] [-s] [-u] [-vt] [[-z ] | [usuario]]]

| Parámetro | Descripción |

|---|---|

| -a | Selección de entrada de AutoStart: |

| * | Todos. |

| b | Ejecución de arranque. |

| d | DLL de Appinit. |

| e | Complementos del explorador. |

| g | Gadgets de barra lateral (Vista y superior) |

| h | Imagen secuestrada. |

| i | Complementos de Internet Explorer. |

| k | DLL conocidos. |

| l | Inicios de sesión (este es el valor predeterminado). |

| m | Entradas WMI. |

| n | Protocolo Winsock y proveedores de red. |

| o | Códecs. |

| p | Archivos DLL del monitor de impresora. |

| r | Proveedores de seguridad de LSA. |

| s | Servicios de inicio automático y controladores no deshabilitados. |

| t | Tareas programadas. |

| t | Entradas de Winlogon. |

| -c | Imprima la salida como CSV. |

| -ct | Imprima la salida como valores delimitados por tabulaciones. |

| -h | Mostrar hashes de archivo. |

| -m | Ocultar las entradas de Microsoft (entradas firmadas si se usan con -v). |

| -s | Compruebe las firmas digitales. |

| -t | Mostrar marcas de tiempo en UTC normalizado (AAAAMMDD-hhmmss). |

| -u | Si la comprobación virusTotal está habilitada, muestre los archivos desconocidos por VirusTotal o que tengan una detección distinta de cero; de lo contrario, muestre solo los archivos sin firmar. |

| -x | Imprima la salida como XML. |

| -v[rs] | Consulte VirusTotal en busca de malware basado en hash de archivo. Agregue “r” para abrir informes para archivos con detección distinta de cero. Los archivos notificados como no examinados previamente se cargarán en VirusTotal si se especifica la opción “s”. Es posible que los resultados del examen de nota no estén disponibles durante cinco o más minutos. |

| -vt | Antes de usar las características de VirusTotal, debe aceptar los términos de servicio de VirusTotal. Si no ha aceptado los términos y omite esta opción, se le solicitará de forma interactiva. |

| -z | Especifica el sistema Windows sin conexión que se va a examinar. |

| usuario | Especifica el nombre de la cuenta de usuario para la que se mostrarán los elementos de nombre automático. Especifique ‘*’ para examinar todos los perfiles de usuario. |

Notas

Puedes utilizar la versión de línea de comandos de Autoruns, para obtener evidencia forense.

Informar de errores

Si encuentras algún error o aporte a la información proporcionada por favor dirígela a soporte@ehack.mx

Otras consideraciones

Ninguna.

Obtener el programa:

- Descargar Autoruns y Autorunsc (2.8 MB)

- Ejecutar ahora desde Sysinternals Live

Referencias

- Autoruns por Mark Russinovich y Roberto C. González

- Libro sobre los elementos internos de Windows La página oficial de actualizaciones y erratas del libro definitivo sobre el funcionamiento interno de Windows, por Mark Russinovich y David Solomon.

- Referencia del administrador de Windows Sysinternals Guía oficial de las utilidades de Sysinternals de Mark Russinovich y Aaron Margosis, incluidas descripciones de todas las herramientas, sus características, cómo usarlas para solucionar problemas y ejemplos de casos reales de su uso.

Finalmente, puedes entrar al foro oficial, activo y con comentarios prácticamente a diario, donde otros usuarios responden a preguntas sobre cada una de las utilidades de SysInternals.

Fuente Imágenes

- Autoruns: Imágenes cortesía by Nala Systems

Autoruns, traducido, escrito y ampliado para Ethical Hack por Roberto C. González basado en el trabajo de Mark Russinovch. Algunas partes se adaptan directamente del sitio SysInternals de Microsoft Se distribuye bajo una Licencia Creative Commons Atribución-NoComercial-CompartirIgual 4.0 Internacional.

©2019-2025, Ethical Hack, Todos los derechos reservados sobre la traducción.

©2019-2025, Ethical Hack, Todos los derechos reservados sobre el contenido propio.